构建无杀毒软件环境 深度解析计算机网络与软件技术开发策略

在当今数字化时代,计算机安全至关重要。传统杀毒软件通过实时监控、病毒库比对等方式保护系统,但依赖杀毒软件并非唯一途径。对于追求极致性能、高度定制化或特定安全需求的用户与开发者而言,构建一个无需传统杀毒软件的计算机环境是可行的。这需要综合运用计算机网络知识、软件技术开发及系统管理策略,以多层次防御替代单一防护。以下将详细解析实现这一目标的关键方法与技术。

1. 强化操作系统安全基础

操作系统是计算机的核心,其安全性直接影响整体防护能力。

- 选择安全导向的系统:如Linux发行版(如Qubes OS)、BSD系统或经过硬化的Windows版本。这些系统通常具有更严格的权限控制与开源审计优势。

- 最小化安装原则:仅安装必要组件与服务,减少攻击面。禁用未使用的端口、协议及默认账户,定期更新系统补丁以修复漏洞。

- 启用内置安全功能:利用Windows Defender(虽属杀毒范畴,但作为系统集成工具)、AppLocker、防火墙或Linux的SELinux/AppArmor,实现应用程序控制与网络隔离。

2. 网络层防护与隔离

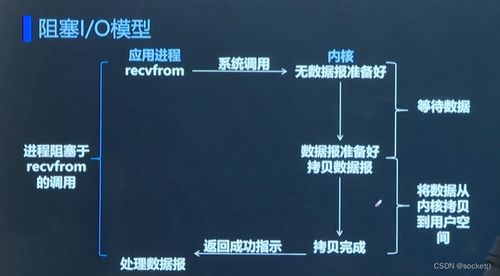

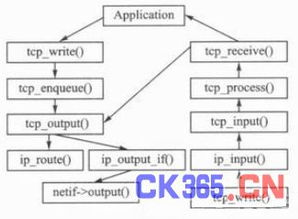

计算机网络是外部威胁的主要入口,通过技术手段构建屏障至关重要。

- 防火墙配置:使用硬件或软件防火墙(如iptables、pfSense),严格限制入站和出站流量,仅允许可信连接。结合入侵检测系统(IDS)如Snort,实时监控异常行为。

- 网络分段与隔离:将关键设备置于独立子网或VLAN中,使用虚拟专用网络(VPN)加密通信,避免公共Wi-Fi直接访问敏感数据。

- DNS安全:采用DNSSEC或加密DNS服务(如DNS-over-HTTPS),防止劫持与钓鱼攻击。

3. 软件开发与使用策略

软件技术开发中的安全实践能从根本上降低风险。

- 源码审计与可信来源:优先使用开源软件,便于审查代码漏洞;避免下载未经验证的第三方应用。对于开发项目,遵循安全编码规范(如OWASP指南),定期进行渗透测试。

- 沙箱与虚拟化技术:通过容器(Docker)或虚拟机(VMware、VirtualBox)隔离高风险应用,即使被感染,宿主系统也可免受影响。工具如Sandboxie可限制程序权限。

- 最小权限原则:以非管理员账户运行日常软件,结合强制访问控制(MAC)限制软件行为,防止恶意代码提权。

4. 行为监控与主动防御

替代杀毒软件的实时扫描,需依靠行为分析技术。

- 日志审计与监控:使用系统日志(如Windows事件查看器、Linux journalctl)及集中式日志管理工具(如ELK栈),检测异常登录、文件变更等事件。

- 应用程序白名单:仅允许预授权程序执行,阻止未知软件运行。企业环境中可用微软WDAC或开源工具实现。

- 内存与进程分析:利用工具(如Process Explorer、Volatility)监控可疑进程活动,识别代码注入或挖矿软件等威胁。

5. 数据备份与恢复机制

即使防护严密,也需应对潜在突破。

- 定期备份:使用版本控制工具(如Git)或增量备份方案(如rsync、BorgBase),将数据存储于离线或加密云服务中。

- 系统快照与还原:通过系统还原点、镜像工具(如Clonezilla)或云实例快照,快速恢复至安全状态。

###

让电脑不用传统杀毒软件并非禁用所有防护,而是通过计算机网络架构优化、软件技术开发安全实践及系统管理策略,构建一个更灵活、高效的防御体系。这种方法适合技术专家、开发人员或对隐私有极高要求的用户,但需持续学习与维护。对于普通用户,杀毒软件仍是简便选择;而对于追求深度控制的环境,上述技术组合可提供媲美甚至超越传统方案的安全性。安全是一个动态过程,融合技术、意识与习惯,方能真正实现“无杀毒”下的安心使用。

如若转载,请注明出处:http://www.dxyus.com/product/22.html

更新时间:2026-05-27 04:41:51